En fin d’année dernière, deux fils de discussion très intéressants ont été postés à quelques jours d’intervalle sur le forum de la communauté FreePBX.

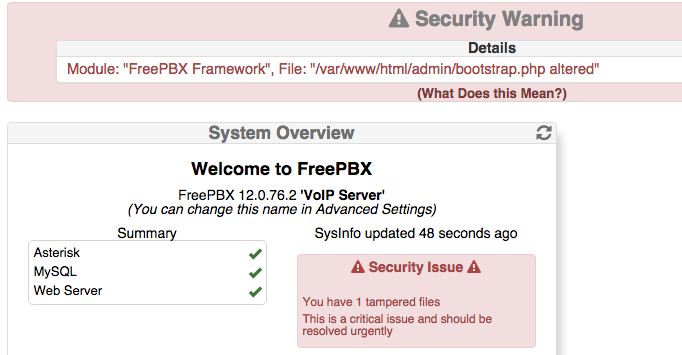

Il s’agit d’utilisateurs rapportant un « avertissement de fichier altéré » (Tampered File Warning) qui apparaissait sur le tableau de bord de FreePBX.

Cet avertissement est lié à une fonction de sécurité essentielle de FreePBX que nous souhaitons présenter dans cet article.

Signature des modules

Dans FreePBX chaque module est publié avec une signature.

Dans le cas où un fichier FreePBX est modifié par rapport à l’état initial dans lequel il était quand il a été publié, un avertissement de sécurité est généré sur le tableau de bord. Une alerte par e-mail est également envoyée (si cette option a été activée).

L’alerte de sécurité est immanquable et ressemble à quelque chose comme ceci :

Si un tel avertissement apparaît sur votre système FreePBX, il est important d’identifier ce qui se passe : il ne faut surtout pas l’ignorer !

Cela signifie qu’un fichier système a été modifié. Si nous ne sommes pas à l’origine de la modification, alors c’est que le serveur FreePBX a sûrement été compromis. Il est donc très important d’agir rapidement.

Quel était le problème pour nos deux utilisateurs ?

Dans les cas rapportés en fin d’année dernière, les deux utilisateurs avaient installé une application tierce populaire, FOP2 (ou Flash Operator Panel 2).

Et dans les deux cas, ils avaient autorisés l’accès à l’interface graphique d’administration de FreePBX et à l’application de console directement sur Internet, sans même mettre en œuvre un filtrage par adresse IP publique.

Déjà à ce stade, nous savons que c’est une très mauvaise idée…

Nous avons rédigé un article complet sur les ports réseaux utilisés par FreePBX, comment les modifier et surtout lesquels peuvent être ouverts sur l’extérieur et lesquels ne devraient surtout par l’être.

Comme nous le notions dans notre article, l’interface d’administration de FreePBX peut être ouverte sur Internet à condition d’en limiter l’accès.

Typiquement, lorsque vous souscrivez à un serveur VPS FreePBX chez boxIP, seules les adresses IP françaises sont autorisées à joindre votre serveur. Ainsi, vous n’avez aucun risque de recevoir des attaques en provenance de pays tiers : ces attaques seront automatiquement bloquées.

Nous ajoutons également un filtrage des adresses IP malveillantes détectées par Provya.

Enfin, vous avez la possibilité de nous demander d’ajouter d’autres règles de filtrage plus complètes pour sécuriser encore davantage votre serveur.

Revenons aux problèmes de sécurité rapportés sur le forum.

En travaillant avec l’un des rapporteurs et en creusant pas mal le sujet, les premières conclusions ont été que des fichiers système de FreePBX ont pu être modifiés en exploitant une faille de sécurité présente dans l’application tierce qui avait été installée.

La question qui s’est ensuite posée est « Comment l’application tierce en question a été compromise ? ».

Au moment où nous rédigeons cet article, certains détails sont encore en train d’être découverts.

Mais il semble apparaître très clairement que l’avertissement du tableau de bord de FreePBX ait révélé un exploit jusqu’alors inconnu dans cette application tierce.

Cette annonce fournit des détails, décrit une solution de contournement et contient des détails de l’éditeur sur la mise à disposition d’un correctif.

Si vous utilisez FOP2, nous vous recommandons très fortement de mettre à jour votre application.

Quelles conclusions en tirer ?

Bien qu’il ne soit jamais agréable de découvrir la présence d’un exploit comme celui-ci, il y a quelques aspects positifs dans cette histoire.

Tout d’abord, le système de sécurité intégré à FreePBX a fonctionné exactement comme prévu.

Lorsque qu’un fichier système de FreePBX a été altéré, les administrateurs du serveur ont reçu des notifications par e-mail et sur leur tableau de bord.

Ces utilisateurs ont ensuite sollicité l’expertise du forum, ce qui a permis d’attirer l’attention de la communauté d’utilisateurs et d’experts de FreePBX qui ont pu apporter leurs contributions très rapidement.

Deuxièmement, des événements comme celui-ci nous rappellent à tous qu’il faut adopter une approche disciplinée concernant la sécurité de nos serveurs téléphoniques.

Il faut adopter et conserver de bonnes pratiques de sécurité. Dans le cas présent, si l’accès à l’interface d’administration avait été limitée aux seules IP de confiance, cette faiblesse n’aurait sûrement jamais pu être exploitée.

FreePBX comprend de nombreux outils de sécurité, ce qui en fait très sûrement un des IPBX les plus sûrs du marché.

FreePBX intègre notamment le module Firewall qui, techniquement, repose sur iptables et fail2ban. Bien configuré, le Firewall intégré à FreePBX permet de filtrer très finement les accès à son serveur téléphonique et d’avoir une sonde de détection d’intrusion efficace.

Il ne faut donc pas négliger sa bonne configuration.

Nous avons rédigé un article sur comment sécuriser son serveur FreePBX.

Pour ceux qui ont des doutes sur la bonne configuration de leur serveur FreePBX, vous pouvez vous appuyer sur notre documentation en ligne qui s’enrichie au fil du temps et vous apporte de précieux conseils dans l’administration de votre serveur.

Vous pouvez également faire appel à nos services. Nos équipes sont expertes sur FreePBX. Nous sommes certifiés Silver Partner Sangoma (éditeur de FreePBX). C’est la garantie de disposer d’un conseil et d’un accompagnement de qualité.

Cet article est une traduction librement inspirée de Keep an Eye on the Dashboard.

Crédit photo : Mike B – pexels.com

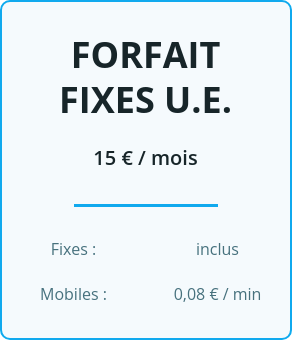

Découvrez nos abonnements trunk SIP

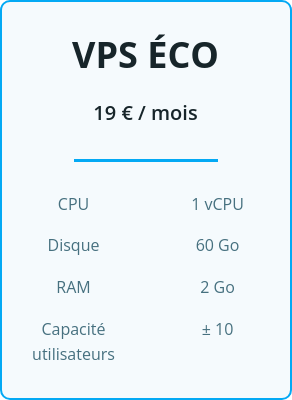

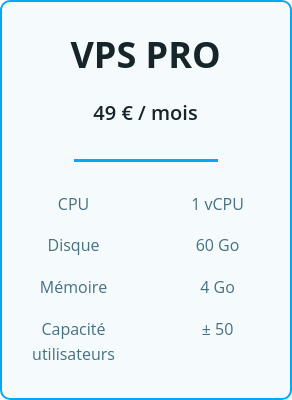

Optez pour un serveur FreePBX en mode Cloud

Comments are closed